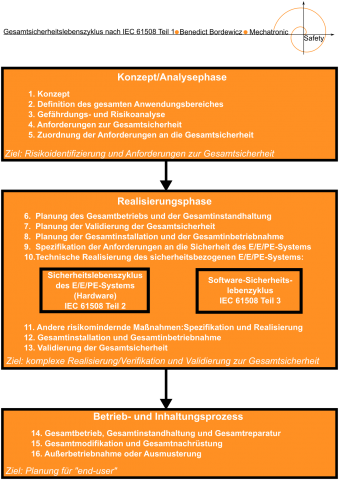

Alles beginnt mit der Konzeptphase

Die Idee für ein System zu Papier zu bringen und iterativ mehr und mehr Details zu beschreiben ist nicht ausreichend. Es muss ein ausreichendes Verständnis des „equipment under control“ (EUC), welches die bestimmungsgemäße Funktion ausführt, erarbeitet sein, damit der IEC 61508 Sicherheitslebenszyklus geplant und die nachfolgenden Analysen genau sowie effektiv begrenzt auf den Kern erfolgen können. Eine Funktion und Ihre Umwelt zu beschreiben mit einfachen physikalischen Eigenschaften ohne umfangreiche technische Details ist nicht einfach. Wenn eine Technologie bereits maßgeblich die Funktion bestimmt, so kann diese bereits vollständig beschreibend sein. Können Sie die Funktion in wenigen Sätzen vollständig, also abgeschlossen und ohne Details beschreiben ? Nutzen Sie SysML und Anwendungsszenarien (Use-Case) um ihre Funktion verständlich zu beschreiben in Bild und Wort. Funktionsblöcke helfen, die Funktionsarchitektur zu verstehen. Evtl. ist auch schon ein grobes Zeitverständnis aufzeigbar.

Ohne vollständig beschriebene Funktion ist keine Funktionale Sicherheit entwickelbar!

Die Gefährdungs- und Risikoanalyse (G&R)

Vor der G&R-Analyse muss der Anwendungsbereich klar beschrieben und abgegrenzt sein. Systemgrenzen sind nicht immer gleich dem Anwendungsbereich der G&R. Manchmal kann es sogar notwendig sein, neben dem Prozess oder dem EUC auch Teile der Umwelt mit zu Betrachten (das Meer oder der Fluss zur Kühlung nahe dem Atomkraftwerk oder der Luftraum als Übertragungsmedium einer Funkstrecke). Prozesse und Prozessparameter zu Identifizieren und daraus mögliche Gefährdungsquellen, Gefährdungssituationen und Schadensereignisse zu bestimmen sowie den nächst möglichen sicheren Zustand zu identifizieren ist allgemeiner Natur der G&R. Die Gefährdung sollte sich auf eine am höchsten gefährdete Person beziehen. Im Detail muss die ermittelte Gefährdung konkret beschrieben werden z.B. durch:

- Kraft / Drehmoment

- Dauer

- Intensität

- Giftigkeit und Expositionsgrenzen

- Brennbarkeit, Reaktionsmöglichkeiten mit anderen Substanzen (Chemie, Staub)

Eine Untersuchung auf Wechselwirkungen mit anderen Einrichtungen/Systemen des EUC und des Steuerungssystems des EUC sowie andere EUC in der Umgebung, welche vorhersehbar auch noch nachträglich installiert werden könnten, ist vorzunehmen. Meist wird der Anwendungsbereich iterativ nach dem ersten Durchgang der G&R angepasst. Die Grenzen zwischen den EUC (z.B. ein strömende Fluid, eine bewegte Masse, eine Mechanik) und dem EUC-Steuerungssystem, welche das EUC beeinflusst und dem Menschen sind oft schwer erkennbar und abgrenzbar. Von welchem der drei folgenden Systeme gehen diese Gefährungen aus ?

- EUC

- Steuerungssystem des EUC

- Mensch

Oft ist der Mensch eine Gefährdung für sich selbst. Meist sind folgende auslösende Ereignisse die Grundlage einer Fehlerquelle:

- menschliches Versagen

- Bauteilversagen

- Verfahrensfehler (Reste von Reinigungsmittel in der Anlage)

- abhängige Ausfallmechanismen

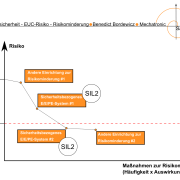

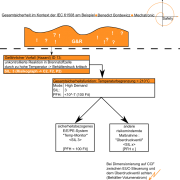

Sind die Gefährdungen identifiziert, so folgt die Sicherheitsgrundnorm IEC 61508 in Teil 1 einem risikobasierten Bewertungsansatz. Durch unterschiedliche Risikomodelle qualitativer und quantitativer Art ist eine Grenze zum tolerierbaren Restrisiko ermittelbar. Diese Risikoanalyse muss mit gesundem Menschenverstand und kritisch nach dem Mehraugenprinzip erfolgen. Kern ist die Ermittlung aller Risiken (Klassifikation), welche auf Grundlage eines gefahrbringenden Ausfalles oder Fehlfunktion durch eine Abweichung von Funktionsparametern erfolgen kann.

Es besteht oft Diskussionsbedarf durch die subjektive Grundhaltung zur Sicherheit und der Vernunft der Beteiligten.

Die Norm fordert die Bestimmung von Risiken für vernünftigerweise vorhersagbare Fehlbedingungen, Fehlanwendungen sowie böswilliger und nicht autorisierter Handlung und dies i.d.R. von einem vernunftorientierten Ingenieur. Nehmen Sie den Kunden und dessen Fachkraft für Arbeitssicherheit mit ins G&R-Gespräch. Die Fahigkeit die Gefährdungen zu erkennen wächst mit den Erkenntnissen und Erfahrung.

Hierzu spielen die Abläufe, die Reihenfolgen bestimmter Ereignisse entscheidende Rollen. Wer rechnet damit, dass der Anwender sein Haustier in die Mikrowelle steckt zum trocken ? Oft kann bei Systemen mit Kommunikationsschnittstellen bei dessen Verwendung von böswilliger Handlung oder nicht austorisierter Handlung ausgegangen werden. Hierzu sollte nebenläufig zum IEC 61508 Sicherheitslebenszyklus eine Bedrohungsanalyse zur IT-Sicherheit nach IEC 62443 durchgeführt werden.

Oft entstehen Gefahren erst durch eine Funktion bzw. dessen Fehlfunktion. Die Vermeidung dieser Gefahren erfolgt in der Regel durch eine inhärent sichere Konstruktion (z.B. Mensch von Gefahrenquellen räumlich trennen), Sicherheitsfunktionen (z.B. berührungslos wirkende Schutzeinrichtungen) oder Information (z.B. Anwender-Schulungen, Handbücher und Warnschilder). Wenn nun der Entwicklungsgegenstand selbst eine reine Sicherheitsfunktion ist, so müssen Annahmen über die Risiken in der G&R-Analyse sowie die erreichbare Risikominderung dem Anwender kommuniziert (z.B. Sicherheitshandbuch) werden. Eine Teilmenge vieler Anwendungsfälle hat i.d.R. gemeinsame Gefahrenmerkmale, deren Risikopotenzial mit einer Sicherheitsfunktion vermindert wird. Beispielsweise muss bei berührungslos wirkenden Schutzeinrichtungen der sichere Zustand erreicht werden, bevor der Mensch mit der Gefahrenquelle in Berührung kommt. Hier sind Zeitverhalten und damit auch räumliche Nähe entscheidend für die Anwendbarkeit dieser Schutzeinrichtungen in einem Anwendungsszenario. I.d.R. wird durch die Forderung nach Validierung die Prüfung dieser Annahmen auf Gültigkeit sichergestellt.

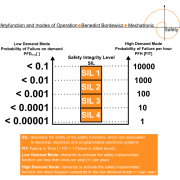

Der Risikograph – pragmatisch – nicht immer ausreichend

Teil 5 zeigt in den Anhängen E und F Beispiele dieser Methoden zur Ermittlung der Risiken und des erforderlichen Sicherheitsintegritätslevels. Der Risikograph ist der bekannteste Vertreter der qualitativen Art.